发布时间:2025-04-12 21:54

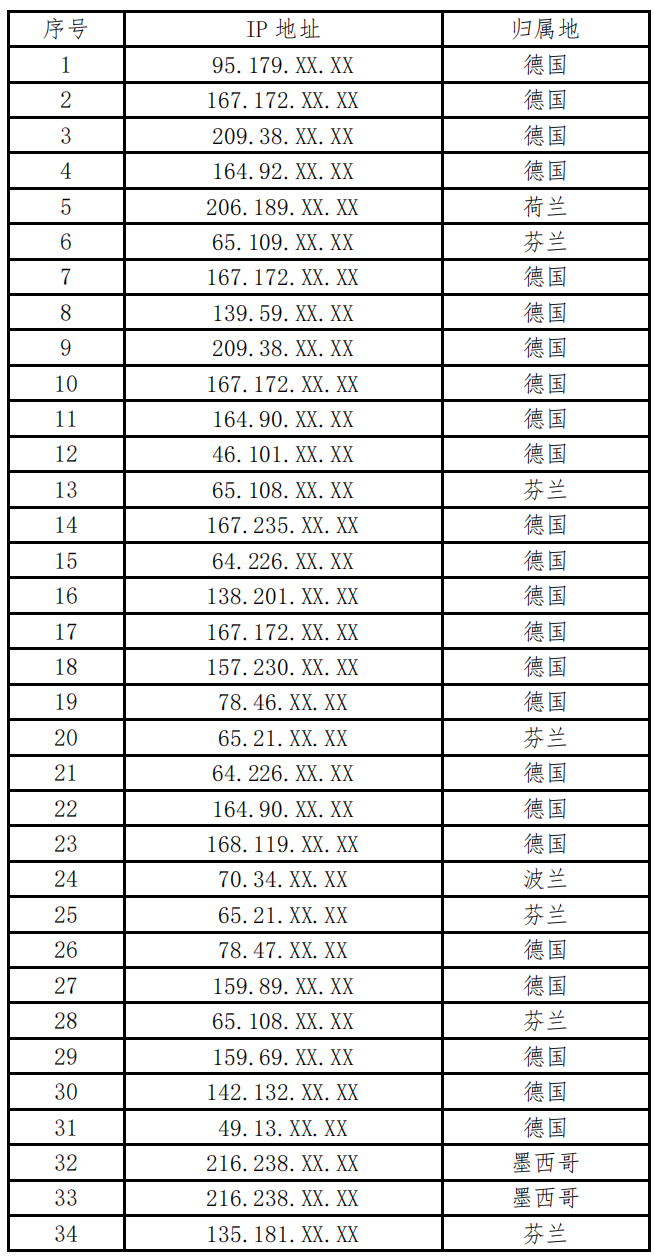

2024年12月18日,国度互联网应急核心CNCERT发布通知布告(,发觉措置两起美对我大型科技企业机构收集事务。本演讲将发布对此中我国某聪慧能源和数字消息大型高科技企业的收集详情,为全球相关国度、单元无效发觉和防备美收集行为供给自创。该公司邮件办事器利用微软Exchange邮件系统。者操纵2个微软Exchange缝隙进行,起首操纵某肆意用户伪制缝隙针对特定账户进行,然后操纵某反序列化缝隙再次进行,达到施行肆意代码的方针。为避免被发觉,者正在邮件办事器中植入了2个兵器,仅正在内存中运转,不正在硬盘存储。其操纵了虚拟化手艺,虚拟的拜候径为/owa/auth//xx。aspx和/owa/auth//yy。aspx,兵器次要功能包罗消息窃取、号令施行以及内网穿透等。内网穿透法式通过混合来逃避平安软件检测,将者流量转发给其他方针设备,达到内网其他设备的目标。者以邮件办事器为跳板,操纵内网扫描和渗入手段,正在内网中成立荫蔽的加密传输地道,通过SSH、SMB等体例登录节制该公司的30余台主要设备并窃取数据。包罗小我计较机、办事器和收集设备等;被控办事器包罗,邮件办事器、办公系统办事器、代码办理办事器、测试办事器、开辟办理办事器和文件办理办事器等。为实现持久节制,者正在相关办事器以及收集办理员计较机中植入了可以或许成立websocket+SSH地道的窃密兵器,实现了对者指令的荫蔽转发和数据窃取。为避免被发觉,该窃密法式伪拆成微信相关法式WeChatxx。exe。者还正在办事器中植入了2个操纵PIPE管道进行历程间通信的模块化恶意法式,实现了通信管道的搭建。者操纵邮件办事器办理员账号施行了邮件导出操做,窃密方针次要是该公司高层办理人员以及主要部分人员。者施行导出号令时设置了导出邮件的时间区间,有些账号邮件全数导出,邮件良多的账号按指按时间区间导出,以削减窃密数据传输量,降低被发觉风险。者通过节制该公司3名收集办理员计较机,屡次窃取该公司焦点收集设备账号及配相信息。例如,2023年5月2日,者以位于的代办署理办事器(95。179。。)为跳板,入侵了该公司邮件办事器后,以邮件办事器为跳板,了该公司收集办理员计较机,并窃取了“收集焦点设备设置装备摆设表”、“焦点收集设备设置装备摆设备份及巡检”、“收集拓扑”、“机房互换机(焦点+汇聚)”、“运营商IP地址统计”、“关于采购互联网节制网关的请示”等文件。者通过对该公司的代码办事器、开辟办事器等进行,屡次窃取该公司相关开辟项目数据。例如,2023年7月26日,者以位于的代办署理办事器(65。21。。)为跳板,节制该公司的邮件办事器后,又以此为跳板,屡次拜候正在该公司代码办事器中已植入的后门兵器,窃取数据达1。03GB。该后门法式伪拆成开源项目“禅道”中的文件“tip4。php”。为避免被发觉,者每次后,城市断根计较机日记中踪迹,并删除窃密过程中发生的姑且打包文件。者还会查看系统审计日记、汗青号令记实、SSH相关设置装备摆设等,企图阐发机械被取证环境,匹敌收集平安检测。阐发发觉,此次勾当次要集中正在时间22时至次日8时,相对于美国东部时间为白日10时至20时,时间次要分布正在美国时间的礼拜一至礼拜五,正在美国次要节假日未呈现行为。2023年5月至2023年10月,者倡议了30余次收集,者利用的境外跳板IP根基不反复,反映出其高度的反溯源认识和丰硕的资本储蓄。者植入的2个用于PIPE管道历程通信的模块化恶意法式位于“c!\\windows\\system32\\”下,利用了架,大小为数十KB,以TLS加密为从。邮件办事器内存中植入的兵器次要功能包罗消息窃取、号令施行以及内网穿透等。正在相关办事器以及收集办理员计较机中植入的窃密兵器,利用https和谈,能够成立websocket+SSH地道,会回连者节制的某域名。 2024年12月18日,国度互联网应急核心CNCERT发布通知布告(,发觉措置两起美对我大型科技企业机构收集事务。本演讲将发布对此中我国某先辈材料设想研究院的收集详情,为全球相关国度、单元无效发觉和防备美收集行为供给自创。2024年8月19日,者操纵该单元电子文件系统注入缝隙入侵该系统,并窃取了该系统办理员账号/暗码消息。2024年8月21日,者操纵窃取的办理员账号/暗码登录被系统的办理后台。2024年8月21日12时,者正在该电子文件系统中摆设了后门法式和领受被窃数据的定制化木马法式。为逃避检测,这些恶意法式仅存正在于内存中,不正在硬盘上存储。木马法式用于领受从涉事单元被控小我计较机上窃取的文件,拜候径为//x?flag=syn_user_policy。后门法式用于将窃取的文件聚合后传输到境外,拜候径是//Stats。2024年11月6日、2024年11月8日和2024年11月16日,者操纵电子文档办事器的某软件升级功能将特种木马法式植入到该单元276台从机中。木马法式的次要功能一是扫描被植入从机的文件进行窃取。二是窃取受者的登录账密等其他小我消息。木马法式即用即删。者多次用中国境内IP跳板登录到软件升级办理办事器,并操纵该办事器入侵单元内网从机,并对该单元内网从机硬盘频频进行全盘扫描,发觉潜正在方针,控制该单元工做内容。2024年11月6日至11月16日,者操纵3个分歧的跳板IP三次入侵该软件升级办理办事器,向小我从机植入木马,这些木马已内置取单元工做内容高度相关的特定环节词,搜刮到包含特定环节词的文件后即将响应文件窃取并传输至境外。这三次窃密勾当利用的环节词均不不异,显示出者每次前均做了细心预备,具有很强的针对性。三次窃密行为共窃取主要贸易消息、学问产权文件共4。98GB。阐发发觉,此次时间次要集中正在时间22时至次日8时,相对于美国东部时间为白日时间10时至20时,时间次要分布正在美国时间的礼拜一至礼拜五,正在美国次要节假日未呈现行为。者利用的5个跳板IP完全不反复,位于和罗马尼亚等地,反映出其高度的反溯源认识和丰硕的资本储蓄。一是长于操纵开源或通用东西伪拆溯源,此次正在涉事单元办事器中发觉的后门法式为开源通用后门东西。者为了避免被溯源,大量利用开源或通用东西。二是主要后门和木马法式仅正在内存中运转,不正在硬盘中存储,大大提拔了其行为被我阐发发觉的难度。者该单元电子文件系统办事器后,了该系统的客户端分发法式,通过软件客户端升级功能,向276台小我从机送达木马法式,快速、精准主要用户,大举进行消息汇集和窃取。以上手法充实显示出该组织的强大能力。

2024年12月18日,国度互联网应急核心CNCERT发布通知布告(,发觉措置两起美对我大型科技企业机构收集事务。本演讲将发布对此中我国某先辈材料设想研究院的收集详情,为全球相关国度、单元无效发觉和防备美收集行为供给自创。2024年8月19日,者操纵该单元电子文件系统注入缝隙入侵该系统,并窃取了该系统办理员账号/暗码消息。2024年8月21日,者操纵窃取的办理员账号/暗码登录被系统的办理后台。2024年8月21日12时,者正在该电子文件系统中摆设了后门法式和领受被窃数据的定制化木马法式。为逃避检测,这些恶意法式仅存正在于内存中,不正在硬盘上存储。木马法式用于领受从涉事单元被控小我计较机上窃取的文件,拜候径为//x?flag=syn_user_policy。后门法式用于将窃取的文件聚合后传输到境外,拜候径是//Stats。2024年11月6日、2024年11月8日和2024年11月16日,者操纵电子文档办事器的某软件升级功能将特种木马法式植入到该单元276台从机中。木马法式的次要功能一是扫描被植入从机的文件进行窃取。二是窃取受者的登录账密等其他小我消息。木马法式即用即删。者多次用中国境内IP跳板登录到软件升级办理办事器,并操纵该办事器入侵单元内网从机,并对该单元内网从机硬盘频频进行全盘扫描,发觉潜正在方针,控制该单元工做内容。2024年11月6日至11月16日,者操纵3个分歧的跳板IP三次入侵该软件升级办理办事器,向小我从机植入木马,这些木马已内置取单元工做内容高度相关的特定环节词,搜刮到包含特定环节词的文件后即将响应文件窃取并传输至境外。这三次窃密勾当利用的环节词均不不异,显示出者每次前均做了细心预备,具有很强的针对性。三次窃密行为共窃取主要贸易消息、学问产权文件共4。98GB。阐发发觉,此次时间次要集中正在时间22时至次日8时,相对于美国东部时间为白日时间10时至20时,时间次要分布正在美国时间的礼拜一至礼拜五,正在美国次要节假日未呈现行为。者利用的5个跳板IP完全不反复,位于和罗马尼亚等地,反映出其高度的反溯源认识和丰硕的资本储蓄。一是长于操纵开源或通用东西伪拆溯源,此次正在涉事单元办事器中发觉的后门法式为开源通用后门东西。者为了避免被溯源,大量利用开源或通用东西。二是主要后门和木马法式仅正在内存中运转,不正在硬盘中存储,大大提拔了其行为被我阐发发觉的难度。者该单元电子文件系统办事器后,了该系统的客户端分发法式,通过软件客户端升级功能,向276台小我从机送达木马法式,快速、精准主要用户,大举进行消息汇集和窃取。以上手法充实显示出该组织的强大能力。

上一篇:没有了

下一篇:晋能控股晋华宫矿被惩罚25万元2024年被惩罚17次! 下一篇:晋能控股晋华宫矿被惩罚25万元2024年被惩罚17次!